Vorsicht, Phishing: Betrügerische SumUp-Mails im Umlauf

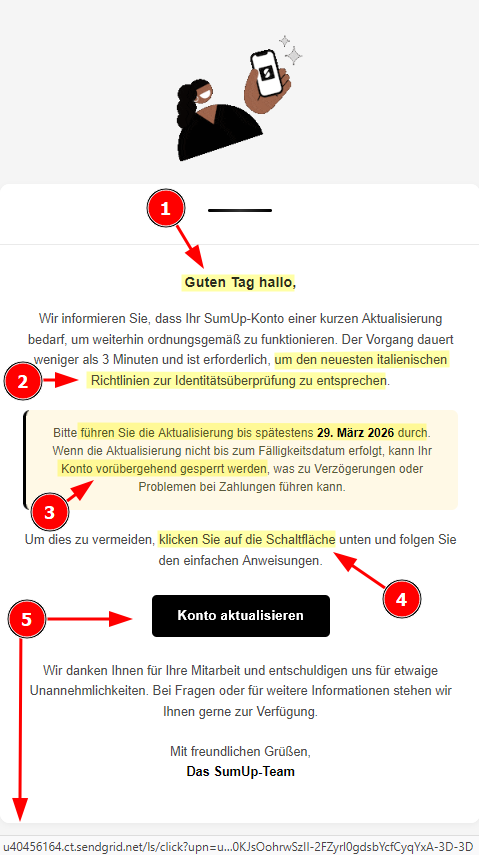

Viele Unternehmen nutzen SumUp für bargeldlose Zahlungen. Gerade im internationalen Umfeld können Phishing-Versuche sehr realistisch wirken. Aktuell kursiert eine besonders dreiste Phishing-Mail, die vorgibt, dass dein SumUp-Konto „aktualisiert“ werden müsse, um den neuesten italienischen Vorschriften zur Identitätsprüfung zu entsprechen.

Was ist Sumup? SumUp ist ein Anbieter für mobile Kartenterminals und digitale Bezahllösungen für Händler, Kleinunternehmen und Selbstständige. Die Geräte von SumUp ermöglichen die Annahme von Kartenzahlungen, Kontaktlos-Zahlungen und Mobile Payment. Sumup bietet seinen Kunden auch Kassensysteme, ein Geschäftskonto und Online-Zahlungsoptionen an.

Die Mail droht mit vorübergehender Kontosperrung, falls die Aktualisierung nicht „bis spätestens 29. März 2026“ durchgeführt wird, und lockt mit einem simplen Klick auf einen Link. Auf den ersten Blick wirkt sie professionell – doch bei genauerer Analyse entpuppt sie sich als gefährlich:

Verdächtige Merkmale der SumUp Phishing-Mail

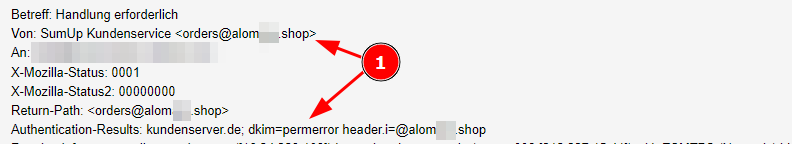

- Absender und Domain:

- Die Mail kommt angeblich vom „SumUp Kundenservice“ mit der Adresse orders@alomxxx.shop.

- SumUp-Mails stammen nur von offiziellen Domains wie @sumup.com.

- DKIM-Authentifizierung schlägt mit „permerror“ fehl, ein klarer Hinweis auf Fälschung.

- Gefälschte Links:

- Der Linktext lautet „Konto aktualisieren“, führt aber über https://u404xxxxx.ct.sendgrid.net/… zu https://nuovoupdatesumup.mauropc.it/lang/, einer komplett fremden Domain.

- Dort befindet sich ein gefälschtes Login-Formular, das Login-Daten und möglicherweise auch die Rechnungsanschrift, Bankdaten u.ä. abgreift.

- Drohung und Dringlichkeit:

- Die Mail erzeugt Druck („vorübergehend gesperrt“, „Zahlungsverzögerungen“), um schnelle, unüberlegte Handlungen zu erzwingen – ein typisches Phishing-Muster.

- Sprachliche Auffälligkeiten:

- Begrüßung „Guten Tag hallo“ wirkt unprofessionell.

Praktische Tipps zur Prävention

Unternehmen können durch gezielte Maßnahmen das Risiko für Phishing erheblich reduzieren:

- Absender prüfen: Nur Mails von offiziellen SumUp-Domains (@sumup.com) öffnen.

- Links genau ansehen, nicht klicken: Mit der Maus über Links fahren; die tatsächliche URL prüfen.

- Anmeldung nur über die offiziele Seite bzw. das offizielle Login beim Anbieter: Dort können wichtige Benachrichtigungen eingesehen und geprüft werden.

- Keine Panikreaktionen: Seriöse Anbieter drohen selten sofortiger Kontosperrung.

- Mitarbeiter schulen: Regelmäßige Phishing-Trainings erhöhen die Sensibilität.

- E-Mail-Filter und DKIM/SPF prüfen: Unternehmen können so gefälschte Mails frühzeitig blockieren.

Handlungshinweise, wenn der Link geklickt und Daten eingegeben wurden

- Passwörter sofort ändern: Sowohl für SumUp als auch für alle anderen Konten, die dasselbe Passwort nutzen.

- Zwei-Faktor-Authentifizierung aktivieren: Wenn noch nicht geschehen, erhöht dies den Schutz erheblich.

- SumUp kontaktieren: Das Unternehmen über den Vorfall informieren und prüfen lassen, ob unberechtigte Zugriffe erfolgten.

- IT-Sicherheitsanbieter/-abteilung alarmieren: Eventuelle Systemüberprüfungen durchführen lassen, um Schadsoftware auszuschließen.

- Betrug melden: SumUp, Bank, Kunden, Lieferanten, Partner, Behörden usw.

- Anzeige bei der örtlichen Polizei erstatten.

- Mitarbeiter informieren: Sofort interne Warnung ausgeben, damit keine weiteren Kollegen auf denselben Phishing-Versuch hereinfallen und die Informationspolitik und Kommunikation nach aussen gleichlautend ist.

Phishing-Mails wie diese wirken auf den ersten Blick authentisch, sind aber mit einfachen Prüfmaßnahmen erkennbar. Sensibilisierte Mitarbeiter, sichere Login-Routinen und schnelle Reaktionen bei Zwischenfällen sind die besten Schutzmaßnahmen.

Abonniere jetzt unsere Cyber-News!

Erhalte alle 4 Wochen wertvolle Insights, Tipps und Ratschläge zur Cybersicherheit, ganz gleich ob du Anfänger oder Fortgeschrittener bist.