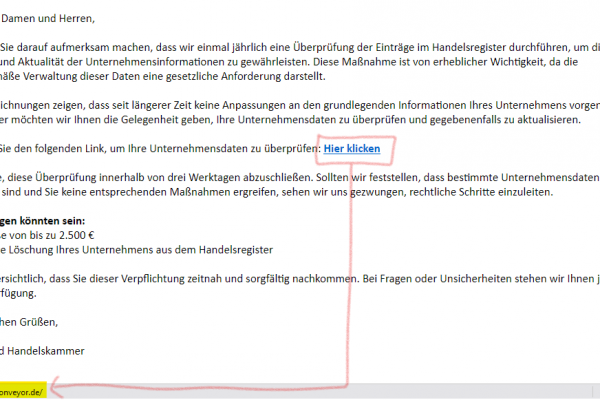

Hacker missbrauchen Microsoft Copilot für raffinierte Phishing-Angriffe

Da Unternehmen Microsoft Copilot zunehmend in ihre täglichen Arbeitsabläufe integrieren, haben Cyberkriminelle ausgeklügelte Phishing-Kampagnen entwickelt, die speziell auf die Nutzer dieses KI-gestützten Assistenten abzielen. Microsoft Copilot, das 2023 auf den Markt kam, hat sich für …